北洋大学校园网设计方案五

在本设计中,广域网接入模块的功能是由广域网接入路由器InternetRouter来完成的。采用的是Cisco的3640路由器。它通过自己的串行接口serial 0/0使用DDN(128K)技术接入Internet。它的作用主要是在Internet和校园网内网间路由数据包。除了完成主要的路由任务外,利用访问控制列表(Access Control List,ACL),广域网接入路由器InternetRouter还可以用来完成以自身为中心的流量控制和过滤功能并实现一定的安全功能。

图3-1

3.1 配置接入路由器InternetRouter的基本参数

对接入路由器InternetRouter的基本参数的配置步骤与对访问层交换机AccessSwitch1的基本参数的配置类似。这里,只给出实际的配置步骤,不再给出解释。

图2-1 配置接入路由器InternetRouter的基本参数

3.2 配置接入路由器InternetRouter的各接口参数

对接入路由器InternetRouter的各接口参数的配置主要是对接口FastEthernet 0/0以及接口Serial 0/0的IP地址、子网掩码的配置。

如图2-3所示,显示了为接入路由器InternetRouter的各接口设置IP地址、子网掩码。

图2-2 接入路由器InternetRouter的管理IP、默认网关

3.3 配置接入路由器InternetRouter的路由功能

在接入路由器InternetRouter上需要定义两个方向上的路由:到校园网内部的静态路由以及到Internet上的缺省路由。

到Internet上的路由需要定义一条缺省路由,如图所示。其中,下一跳指定从本路由器的接口serial 0/0送出。

图2-2 定义到Internet的缺省路由

到校园网内部的路由条目可以经过路由汇总后形成两条路由条目。如图所示。

图2-2 定义到校园网内部的路由

3.4 配置接入路由器InternetRouter上的NAT

由于目前IP地址资源非常稀缺,对不可能给校园网内部的所有工作站都分配一个公有IP(Internet可路由的)地址。为了解决所有工作站访问Internet的需要,必须使用NAT(网络地址转换)技术。

为了接入Internet,本校园网向当地ISP申请了9个IP地址。其中一个IP地址:193.1.1.1被分配给了Internet接入路由器的串行接口,另外8个IP地址:202.206.222.1~202.206.222.8用作NAT。

NAT的配置可以分为以下几个步骤。

(1)定义NAT内部、外部接口

图3-3显示了如何定义NAT内部、外部接口。

图2-1 定义NAT内部、外部接口

(2)定义允许进行NAT的内部局部IP地址范围

图3-3显示了如何定义允许进行NAT的内部局部IP地址范围。

图2-2 定义内部局部IP地址范围

(3)为服务器定义静态地址转换

图3-3显示了如何为服务器定义静态地址转换。

图2-1 为服务器定义静态地址转换

(4)为其他工作站定义复用地址转换

图3-3显示了如何为其他工作站定义复用地址转换。

图2-1 为工作站定义复用地址转换

3.5 配置接入路由器InternetRouter上的ACL

路由器是外网进入校园网内网的第一道关卡,是网络防御的前沿阵地。路由器上的访问控制列表(Access Control List,ACL)是保护内网安全的有效手段。一个设计良好的访问控制列表不仅可以起到控制网络流量、流向的作用,还可以在不增加网络系统软、硬件投资的情况下完成一般软、硬件防火墙产品的功能。由于路由器介于企业内网和外网之间,是外网与内网进行通信时的第一道屏障,所以即使在网络系统安装了防火墙产品后,仍然有必要对路由器的访问控制列表进行缜密的设计,来对企业内网包括防火墙本身实施保护。

这里,在本实例中,我们将针对服务器以及内网工作站的安全给出广域网接入路由器InternetRouter上ACL的配置方案。

在网络环境中还普遍存在着一些非常重要的、影响服务器群安全的隐患。在绝大多数网络环境的实现中它们都是应该对外加以屏蔽的。主要应该做以下的ACL设计:

(1)对外屏蔽简单网管协议,即SNMP。

利用这个协议,远程主机可以监视、控制网络上的其它网络设备。它有两种服务类型:SNMP和SNMPTRAP。

如图所示,显示了如何设置对外屏蔽简单网管协议SNMP。

图2-1 对外屏蔽简单网管协议SNMP

(2)对外屏蔽远程登录协议telnet

首先,telnet是一种不安全的协议类型。用户在使用telnet登录网络设备或服务器时所使用的用户名和口令在网络中是以明文传输的,很容易被网络上的非法协议分析设备截获。其次,telnet可以登录到大多数网络设备和UNIX服务器,并可以使用相关命令完全操纵它们。这是极其危险的,因此必须加以屏蔽。

如图所示,显示了如何对外屏蔽远程登录协议telnet

图2-1 对外屏蔽远程登录协议telnet

(3)对外屏蔽其它不安全的协议或服务

这样的协议主要有SUN OS的文件共享协议端口2049,远程执行(rsh)、远程登录(rlogin)和远程命令(rcmd)端口512、513、514,远程过程调用(SUNRPC)端口111。可以将针对以上协议综合进行设计,如图所示。

图2-1 对外屏蔽其它不安全的协议或服务

(4)针对DoS攻击的设计

DoS攻击(Denial of Service Attack,拒绝服务攻击)是一种非常常见而且极具破坏力的攻击手段,它可以导致服务器、网络设备的正常服务进程停止,严重时会导致服务器操作系统崩溃。

图显示了如何设计针对常见DoS攻击的ACL

图2-1 针对DoS攻击的设计

(5)保护路由器自身安全

作为内网、外网间屏障的路由器,保护自身安全的重要性也是不言而喻的。为<

提交

助力企业恢复“战斗状态”:MyMRO我的万物集·固安捷升级开工场景方案

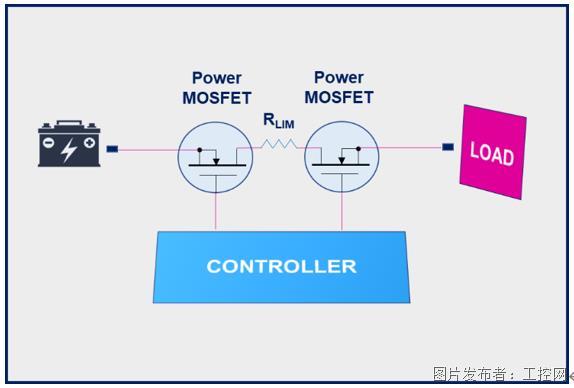

车规MOSFET技术确保功率开关管的可靠性和强电流处理能力

未来十年, 化工企业应如何提高资源效率及减少运营中的碳足迹?

2023年制造业“开门红”,抢滩大湾区市场锁定DMP工博会

2023钢铁展洽会4月全新起航 将在日照触发更多商机

投诉建议

投诉建议