【知识分享】攻击者如何发现和控制工业进程

发现工作进程

已经攻入控制系统局域网的黑客在知道如何实施攻击前必须了解工业进程具体是怎样实现的。就如同给一群化学工程师分配任务,让其分别建一个滑石粉工厂,那他们肯定会根据各自独特的思路采用不同的设备及配置方法建造一样,黑客若想要实施实质性攻击,也需要深入了解系统的特点。而那些只为让系统停车的黑客则不需要了解的这么详细。

对黑客而言,最有价值的信息包括两部分,即在数采服务器数据库和HMI显示界面的参数。每个控制系统供应商对数据库有不同的叫法,但几乎每个控制系统都会给传感器、泵、断路器等分配特定的数值。在通信协议层,各仪器都是直接用数字来指代的。进行实质性攻击的黑客需要一份包含正使用设备参数和这些参数所代表的信息的列表。

一般而言,通过操作员HMI界面能够最容易地了解到工业进程和各个参数所指代的意义。每个控制系统供应商的不同之处在于他们存放操作员HMI界面和参数数据库的位置。将发现这些文档位置的规则添加到入侵检测系统(IDS)中能够有效地发现黑客。

工业进程的控制

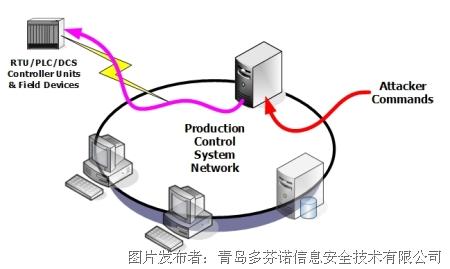

直接向数据采集设备发送指令

图13:直接向数据采集设备发送指令

控制进程最容易的方法就是直接向数据采集设备发送命令(见图13)。多数PLC、协议转换器或数采服务器都缺少基础认证。他们通常能够接收任何看似标准的指令。黑客若想控制工业进程只需要与数采设备建立连接并发出恰当的指令即可。

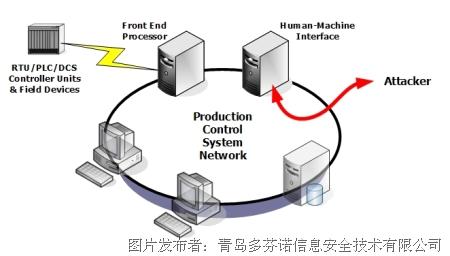

HMI界面的传输

图14:HMI界面的传输

将操作员HMI控制台传输给黑客也是一种具破坏性的操作。运用现成工具就可以在微软Windows 和Unix系统环境下实现此操作。除非黑客黑屏,否则操作员就会看到一个“巫毒鼠标”在屏幕上点击。但黑客的攻击只限于目前登录进的操作员权限范围内的指令。例如,他可能无法对一台变压器的相位进行改动。

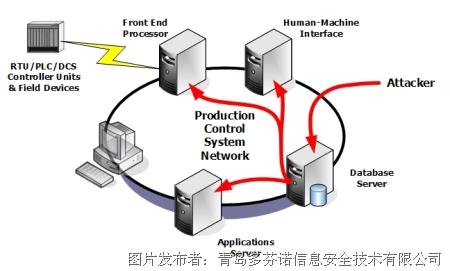

篡改数据库

图15 篡改数据库

对某些(并非全部)的供应商控制系统而言,操纵了数据库中的数据就能在控制系统中进行任意操作。 中间人攻击

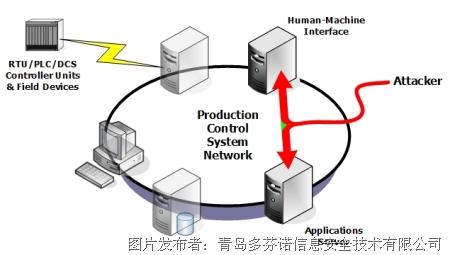

图16:中间人攻击

中间人攻击可以是对控制系统协议进行的,前提是黑客了解他要操纵的协议。黑客可以修改传输中的信息包,从而向信息传输两端提供完整的操作员HMI界面和对控制系统的完全控制信息(见图16)。通过把命令嵌入命令信息流,攻击者能够发出随意性或目的性的攻击指令。再通过修改回复信息,操作员就能看到一个改动过的工业进程画面。

提交

能源领域网络安全框架实施指南(英文版)

【指导手册】有效网络防御的关键控制

【操作指南】SCADA与过程控制网络防火墙配置指南

【指导手册】控制系统安全实践汇编

【操作指南】工业控制系统(ICS)安全指南

投诉建议

投诉建议