【专家博客】SCADA网络安全:一项国际性问题

三年前,工业网络安全的概念成为工业网络化领域谈论的焦点。现在这一话题的讨论已经上升到国际社会的国家领导层面。由美国总统奥巴马在今年二月签署的指令性文件——《提高关键基础设施网络安全》就表明了这一问题的重要性。

还有一点也很有意思,那就是话题讨论的焦点不同了。从之前的疑问“我们的工业网络为什么需要安全保障?”到如今非常迫切地想知道“我们该如何去做?”

奥巴马签署关于网络安全的指令性文件:时代的征兆?图片来源:Mashable

美国情报机构的官员表示,网络安全已经取代恐怖活动成为目前最主要的安全威胁,而且他们对这些网络安全威胁非常重视。例如,在2013年3月12日,美国某上将Keith Alexander向国会证实了五角大楼网络指挥部发表的一份声明。该声明中列示了要在2015年秋季之前组建13个团队的初步计划,这些团队将受美国国防部指挥,承担打击那些能够摧毁国内电力基础设施的大规模网络攻击的任务。

交通、能源和制造业正付出代价

哪些领域是网络攻击者攻击的目标呢?

为回答这一问题,我们可以参考美国Mandiant公司发布的年度报告,该报告汇总了上百篇深入的网络威胁调查报告,旨在揭示:

“……演变趋势,案例研究,以及Mandiant从对过去一年的目标性攻击的观察中总结出的最佳实践措施。”

根据2013年2月发布的Mandiant报告,交通、能源和制造业均在网络攻击十大目标行业之列。如果在此之前对于网络安全的重要性还有争议的话,那如今工业网络安全已毫无疑问地成为国际安全的重要问题。

这些网络攻击所导致的后果是令人震惊且难以估量的。

例如,在Ponemon研究院编写的《2012网络犯罪损失调查》中指出2012年美国境内的网络攻击造成了89亿美元的损失。而据《外交政策国家安全报》报导,“最近越来越多的调查显示网络窃取的损失高达每年3380亿美元”。坦白来讲,我们认为第二个数值是高估了,但损失的事实还是不可否认的——即安全防御水平低所造成的损失巨大。而且损失中一大部分是发生在工业自动化和能源领域。

警惕黑客——在攻击被检测到之前黑客登录系统的时间长达416天

工业基础设施网络是为可靠性和稳定性而设计的,并非安全性,这使其成为恶意软件长期以来攻击的目标。城市和区域性的基础设施需要依靠可靠的入口连接入能源和交通系统。严格意义上来说,所有基础设施都是建立在工业基础设施的基础上的。未来主义者和城市规划委员会乐观讨论多年的“一切网络化”的时代已经来临了。

但是他们忘记了一件事:工业安全。

据Mandiant报告,416天是高级黑客在被检测到之前能够登陆网络的天数的中位数值。是的,416天!而在416内将造成的破坏则是不可估量的。

还有一件事也是确定的——目前许多网络攻击尚未被知晓和发现。

工业基础设施已变得越来越规模化和复杂化。非常明确的一点是,传统企业的IT解决方案未能成功地阻挡网络攻击从而保障系统安全。这些IT解决方案既不能达到领域内深度包检测最佳实践的要求,也未能重视区域性防护网络分区。而且他们偏向的重点是防止机密信息的泄露,而不是系统的可靠性与健全性,而后者才是与工业领域更切实相关的。

多数网络攻击是“隐藏的危险”,还未被发现和了解

图片来源:The Allstate Blog

单是在过程自动化这一个领域,我们就发现了一个典型的现象,那就是在中央DCS(分布式控制系统)外有6到8个辅助性网络。这些辅助性网络包括安全仪表系统(SIS)、事件顺序系统(SOE)、分析管理与数据采集系统(AMDAS),工厂信息管理系统(PIMS)、震动检测系统,地点定位系统,报警管理系统,火灾与气体系统,楼宇自动化系统等。而且,现在很多企业还有一些分别针对这些系统的远程支持手段。

工业IT网络所能覆盖的范围拓宽了流动性、效率性和操作安全性。然而,没有适当地考虑安全性,这些演变发展着的网络只能将更多漏洞暴露于网络威胁面前。

我们如何保障SCADA和工业控制网络安全?

一个既定的事实是:只运用单一的解决方案是无法保障关键基础设施的安全的。它需要花费时间和细致的规划。集中精力并组合运用最佳实践措施和专为工业安全设计的工具,是缓解工业系统网络攻击风险的唯一途径。

最佳实践

员工需要熟悉工业安全标准,这点非常重要。我们推荐ISA/IEC 62443(原来的ISA-99)标准。大型的油气企业或化工企业,如Exxon、Dow和Dupont也都在使用这些标准。而且我们已多次看到他们的策略在此领域成功实施。

特定行业也有他们自己的标准——例如北美电力行业的NERC CIP。

在多芬诺安全公司,我们已经与exida公司合作提出了保障系统安全的最佳实践措施。欲了解详情,请下载《7步提高ICS和SCADA安全》白皮书。(至青岛多芬诺工控网宣传平台-【资料下载】)

使用专为工业设计网络技术

寻找专门为工厂层而非标准IT系统设计的技术解决方案,以及能够运用于工业网络管理系统的强大技术。配置防火墙保障工业协议安全,并在区域级安全防护上采用纵深防御策略。

团队与合作

最重要的一点是,不要忘记团队合作的重要性。IT部门和工程师团队必须密切合作来保证最佳实践的实施,并创新性地推进安全策略的开发和部署。

不论你所在的组织是否是关键基础设施的供应商,也不论你的公司有一个还是多个工业网络,怎样重视网络安全都不为过。

在2013年,你认为工业网络安全的重要性已得到足够的重视了吗?我们在解决这一问题上是否有重大进展?还需要做哪些工作?希望能听到你的意见。

提交

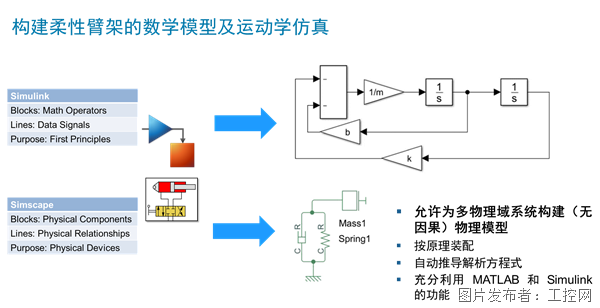

超越传统直觉,MATLAB/Simulink助力重型机械的智能化转型

新大陆自动识别精彩亮相2024华南国际工业博览会

派拓网络被Forrester评为XDR领域领导者

智能工控,存储强基 | 海康威视带来精彩主题演讲

展会|Lubeworks路博流体供料系统精彩亮相AMTS展会

投诉建议

投诉建议